Introduction

Vous savez maintenant que le DNS convertit des noms de sites web faciles à lire en adresses IP pour faciliter la navigation sur l’internet. Il s’agit d’un service utile utilisé par des personnes du monde entier, mais c’est une cible de choix pour les cyberattaques, précisément parce qu’il est très utilisé. Une attaque peut provoquer de nombreuses perturbations, et un attaquant peut même en tirer profit. Connaître les risques est un bon point de départ avant de réfléchir à la manière d’atténuer les menaces.

Dans cette lecture, vous découvrirez la structure du DNS et les quatre types de serveurs afin de mieux comprendre où se situent les différentes vulnérabilités au sein du DNS. Vous examinerez également des attaques DNS typiques afin de pouvoir un jour identifier différentes attaques sur votre propre réseau.

Types de serveurs DNS

Comme indiqué précédemment, vous ne pouvez pas compter sur un seul serveur pour traiter toutes les requêtes DNS dans le monde entier. Vous devez en avoir plusieurs pour fournir le service. Un seul serveur ne peut pas stocker toutes les adresses possibles sur l’internet. La charge de travail est donc répartie entre de nombreux serveurs jouant différents rôles dans la collecte et le stockage des informations.

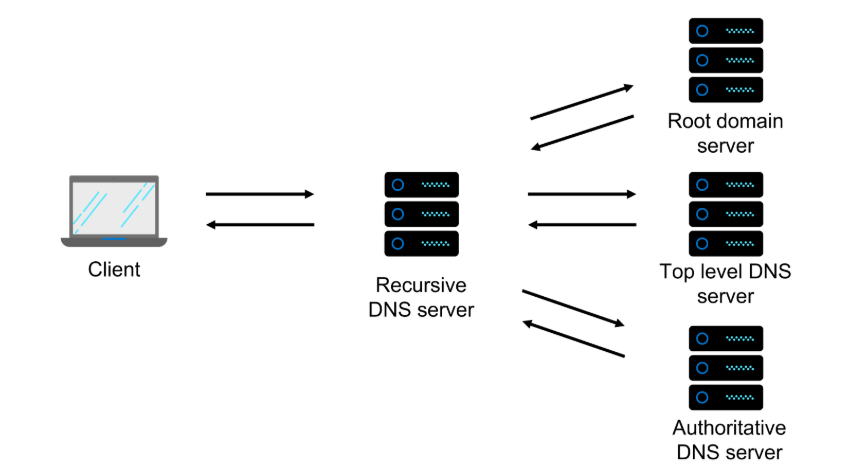

Il existe quatre types de serveurs DNS, illustrés dans le diagramme ci-dessous, qui fournissent une structure, chaque type jouant un rôle différent dans cette structure. Il y a les serveurs DNS récursifs, les serveurs de domaine racine, les serveurs DNS de premier niveau et les serveurs DNS faisant autorité. Le modèle est hiérarchique, vous devez donc commencer par le haut et redescendre. Ou, comme dans le diagramme ci-dessous, vous commencez par la gauche et vous progressez du haut vers le bas.

Serveur DNS récursif

Le premier est le serveur récursif – ou résolveur – qui est généralement le serveur DNS de votre appareil dont l’adresse IP est configurée soit manuellement, soit via DHCP. S’il reçoit une requête DNS et qu’il la connaît bien, le résolveur récursif peut répondre avec l’adresse IP directement à partir de sa mémoire. Si le résolveur récursif ne connaît pas l’adresse IP, la demande doit être adressée aux serveurs de domaine racine.

Serveurs de domaine racine

Il existe 13 serveurs de domaine racine répartis dans le monde entier, tous gérés par un organe directeur appelé Internet Assigned Numbers Authority (IANA). Le rôle des serveurs de domaine racine est de diriger les requêtes vers l’emplacement correct. Là encore, le serveur racine pourrait avoir la réponse s’il a traité le Système de prévention d’intrusion récemment, mais si ce n’est pas le cas, il transmettra la Requête aux serveurs de domaine de premier niveau qui sont responsables de cette zone.

Serveurs DNS de premier niveau

Les serveurs de premier niveau (TLD) s’occupent de vastes zones, voire de pays. Les extensions de noms de domaine telles que .com, .co.uk, .net et .org sont toutes des serveurs TLD différents. Là encore, ils peuvent indiquer l’emplacement correct s’ils ont récemment reçu cette demande. Dans le cas contraire, ils transmettront la Requête aux serveurs de noms faisant autorité.

Serveurs DNS faisant autorité

Ces serveurs détiennent les informations spécifiques que le client tente d’obtenir. Ils fourniront donc au serveur DNS récursif la traduction nécessaire du nom du site web en adresse IP. C’est sur ces serveurs que les entreprises enregistrent leurs noms – appelés domaines – comme Microsoft.com ou samsscoops.com. Ces serveurs sont répartis sur des centaines de sites, fournissant les nombreux serveurs DNS nécessaires au fonctionnement de l’internet.

Comme vous pouvez le constater dans les descriptions des quatre différents types de serveurs, la demande de traduction d’un nom en adresse IP se répète à chaque niveau de serveur jusqu’à ce que la requête ait été traitée. Aucune autre étape n’est nécessaire si la réponse se trouve dans le serveur DNS récursif. Dans le cas contraire, la requête doit être transmise à chaque type de serveur jusqu’à ce que la réponse soit renvoyée.

Passons maintenant à l’apprentissage des vulnérabilités du DNS et des attaques qui les accompagnent.

Attaques DNS

La structure du DNS est à la fois son attribut le plus fort et le plus faible. En d’autres termes, avec autant de serveurs, il est très rapide et fiable, et les serveurs peuvent prendre le relais des autres en cas de problème. Mais ce grand nombre de serveurs multiplie les possibilités d’attaques, car il est pratiquement impossible de les protéger tous en même temps. En effet, ils sont également gérés par différents groupes et entreprises. Le DNS est susceptible de faire l’objet de nombreux types d’attaques dans sa structure, dont voici cinq des principaux.

DNS spoofing (usurpation d’identité)

Ce type d’attaque consiste à modifier les enregistrements DNS qui stockent les traductions entre les noms de sites web et les adresses IP au niveau des résolveurs DNS, en altérant leur cache ou leur mémoire. Cela signifie qu’une personne peut être redirigée vers un site qui délivre un virus ou qui est même une imitation d’un autre site. Ces sites sont dangereux car vous pouvez y saisir des informations sensibles, comme des mots de passe, et les transmettre à l’attaquant.

Détournement de DNS

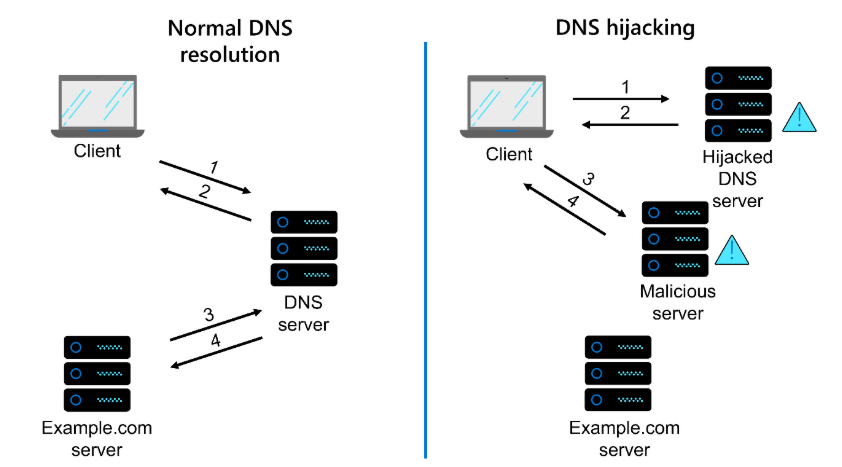

Le détournement est similaire à l’usurpation, mais il redirige les requêtes DNS vers un serveur DNS contrôlé par l’attaquant, comme le montre le diagramme ci-dessous. Cela signifie qu’ils peuvent envoyer les utilisateurs là où ils le souhaitent. Par exemple, un faux site bancaire qui ressemble exactement à l’original et sur lequel une personne tape ses coordonnées, que l’attaquant peut utiliser pour accéder à son compte bancaire.

Tunnel DNS

Cette attaque dissimule d’autres protocoles dans les données utiles des requêtes et réponses DNS. Les attaquants s’en servent pour faire passer des logiciels malveillants ou d’autres protocoles afin de prendre le contrôle d’un serveur à distance. Les attaques par tunneling consistent généralement à cacher quelque chose à un pare-feu en ayant un protocole qu’il voit à l’extérieur mais qui est en fait très différent à l’intérieur. Cela revient à prendre un objet dans son emballage d’origine, à le remplacer par un autre dans le même emballage et à le faire passer pour l’original.

Amplification du DNS

Ce type d’attaque vise à créer un déni de service. En d’autres termes, il s’agit de submerger un serveur de manière à ce qu’il ne puisse pas effectuer le travail pour lequel il a été conçu. Pour le DNS, il s’agit d’envoyer des requêtes DNS avec une fausse adresse IP source, ce qui signifie que les réponses DNS sont envoyées à une cible choisie par l’attaquant. Un attaquant peut créer des centaines de requêtes, ce qui a pour effet de submerger la cible. Cette attaque utilise des serveurs DNS accessibles au public.

Attaque par inondation DNS

L’attaque par inondation DNS est similaire à l’amplification, mais au lieu de cibler un autre serveur source, l’attaque submerge le serveur DNS lui-même en envoyant des milliers de requêtes DNS usurpées. Cela empêche les requêtes authentiques de fonctionner.

Conclusion

Le DNS s’appuie sur une structure de quatre types de serveurs DNS différents pour traiter des centaines de milliers de requêtes chaque seconde en provenance du monde entier. Le premier serveur utilisé par votre ordinateur est le serveur récursif. C’est celui avec lequel votre machine interagit directement. Si le serveur récursif ne connaît pas la réponse à la requête, il la transmet aux trois autres types de serveurs jusqu’à ce qu’il trouve la réponse DNS dont il a besoin. La force de cette structure réside dans sa résilience et sa disponibilité. Sa faiblesse réside dans le fait qu’elle constitue une cible de choix pour les attaquants, qui peuvent s’en prendre à de nombreux utilisateurs en même temps, en utilisant différents types d’attaques. Il est très important d’apprendre à connaître les serveurs DNS et les attaques qui peuvent être lancées contre eux.